Detecção e resposta estendidas descreve uma plataforma unificada de detecção e resposta a incidentes de segurança que coleta e correlaciona automaticamente os dados de vários componentes de segurança proprietários. Os líderes de gerenciamento de segurança e risco devem considerar os riscos e vantagens de uma solução XDR.

Visão Geral

Principais Conclusões

- Os líderes de gerenciamento de segurança e risco estão lutando com muitas ferramentas de segurança de diferentes fornecedores com pouca integração de dados ou resposta a incidentes.

- Os produtos de detecção e resposta estendidas (XDR) estão começando a ter valor real na melhoria da produtividade das operações de segurança com correlação de alertas e incidentes, bem como automação integrada.

- Os produtos XDR podem reduzir a complexidade da configuração de segurança e da resposta a incidentes para fornecer um melhor resultado de segurança do que os melhores componentes isolados. Os produtos XDR são promissores, mas também trazem riscos, como dependência do fornecedor.

- O mercado de XDR é imaturo e os recursos variam amplamente entre produtos de diferentes fornecedores.

Recomendações

Os líderes de SRM que procuram melhorar a produtividade, detecção e resposta das operações de segurança da infraestrutura devem:

- Trabalhe com as partes interessadas para determinar se uma estratégia XDR é certa para sua organização com base nos níveis de equipe e produtividade, nível de federação de TI, tolerância a riscos e orçamento de segurança. Desenvolva uma análise de lacunas entre seus recursos existentes e aqueles que você gostaria de ter em uma solução XDR.

- Realize avaliações e testes completos do produto para garantir que os resultados atendam às promessas dessa capacidade incipiente.

- Desenvolva uma arquitetura interna e uma política de compra alinhada com sua estratégia de XDR, incluindo quando e por que exceções podem ser permitidas. Garanta que as compras futuras de segurança e as aposentadorias planejadas de tecnologia estejam alinhadas com uma estratégia de arquitetura XDR de longo prazo.

- Terceirize para um provedor de serviços de segurança gerenciados (MSSP) que possa construir um substituto de XDR se for provável que esteja além dos conjuntos de habilidades da equipe existente.

Análise

Os produtos XDR emergentes consolidam vários produtos de segurança em uma plataforma coesa de detecção e resposta a incidentes de segurança para o mercado principal. As ofertas de XDR são uma evolução natural das plataformas de detecção e resposta de endpoint (EDR), que se tornaram a principal ferramenta de resposta a incidentes para equipes de segurança. As principais propostas de valor de um produto XDR são melhorar a produtividade das operações de segurança e aprimorar os recursos de detecção e resposta, incluindo mais componentes de segurança em um todo unificado que oferece vários fluxos de telemetria, apresentando opções para várias formas de detecção e permitindo simultaneamente vários métodos de resposta . Outro benefício dos produtos XDR é que eles podem fornecer o que tradicionalmente têm sido recursos de operações de segurança complexas e torná-los mais acessíveis para equipes de segurança que não têm os recursos para soluções pontuais mais personalizadas.

Os XDRs são semelhantes em função às ferramentas de gerenciamento de informações e eventos de segurança (SIEM) e orquestração, automação e resposta de segurança (SOAR); entretanto, os XDRs são diferenciados pelo nível de integração de seus produtos na implantação e pelo foco nos casos de uso de detecção de ameaças e resposta a incidentes. Embora o mercado de SIEM esteja maduro, muitas organizações não implantaram ferramentas de SIEM, têm implementações com falha ou incompletas ou usam SIEM apenas para armazenamento de log e conformidade. Os produtos XDR têm como objetivo solucionar os principais desafios dos produtos SIEM, como detecção e resposta eficazes a ataques direcionados, incluindo suporte nativo para análise de comportamento, inteligência de ameaças, perfil de comportamento e análises.

Os fornecedores de SIEM normalmente não têm o mesmo nível de detecção de ameaças e laboratórios de análise de pesquisa que os fornecedores de XDR. Além disso, embora o mercado de SIEM agora possa ser fornecido como SaaS, a maioria dos produtos XDR são desenvolvidos usando novas arquiteturas e serviços nativos da nuvem, tornando-os uma alternativa emergente ou um complemento para as ferramentas SIEM existentes (consulte “Quadrante Mágico para Informações e Eventos de Segurança Gestão”). No entanto, os XDRs não são uma substituição para todos os casos de uso de SIEM, como armazenamento de log genérico ou conformidade.

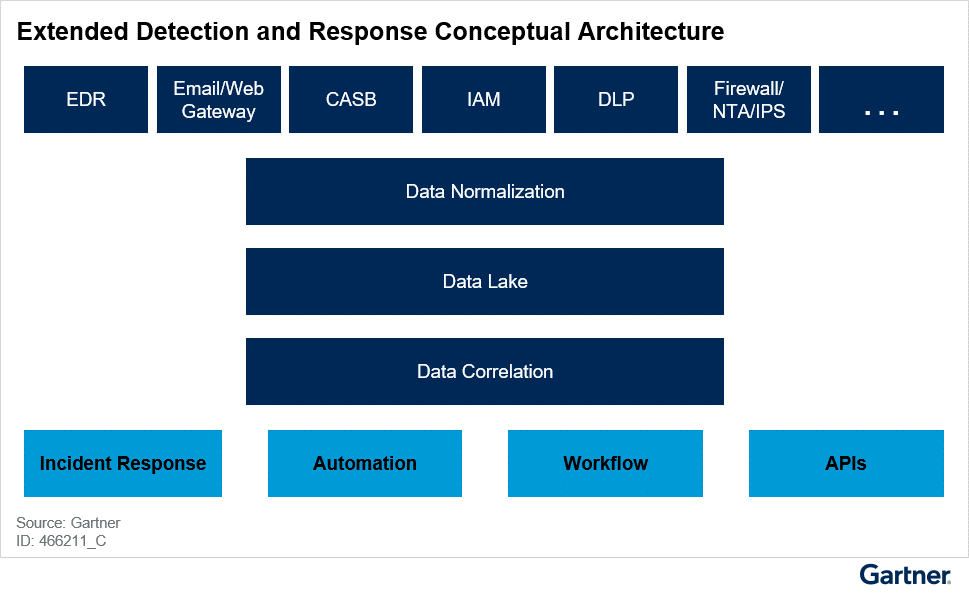

Os três requisitos principais de um sistema XDR são:

- Centralização de dados normalizados, mas focando principalmente no ecossistema dos fornecedores de XDR apenas

- Correlação de dados de segurança e alertas em incidentes

- Um recurso centralizado de resposta a incidentes que pode alterar o estado de produtos de segurança individuais como parte da resposta a incidentes ou definição de política de segurança

O foco inicial do XDR é principalmente proteger os usuários finais e os aplicativos e dados que eles consomem (consulte a Figura 1). No entanto, o conceito de XDR pode se estender para proteção de data center, gerenciamento de identidade e acesso e portfólios de produtos de borda de serviço de acesso seguro.

Atualmente, as ferramentas XDR estão sendo comercializadas principalmente por provedores de soluções de segurança que possuem um portfólio de produtos de proteção de infraestrutura unificados por seu próprio gerenciamento XDR fornecido por SaaS. Sendo entregue na nuvem, o XDR também tem o potencial de se beneficiar de novos casos de uso de análise. Esses produtos XDR são limitados em escopo aos próprios produtos e tecnologia dos fornecedores. Os primeiros candidatos a fornecedores de XDR incluem Cisco, Fortinet, Fidelis Cybersecurity, McAfee, Microsoft, Palo Alto Networks, Trend Micro, Sophos, FireEye e Symantec. Esses fornecedores já possuem uma compreensão proprietária das relações nos dados subjacentes e podem fornecer APIs privadas para permitir ações automatizadas de forma mais eficaz do que tentar integrar produtos de vários fornecedores. Um grande atrativo desses produtos XDR será o tempo rápido para valorizar, resultante da integração pronta para uso e dos mecanismos de detecção pré-ajustados entre os produtos.

Pode ser possível para as ferramentas SIEM e SOAR e novos participantes reivindicarem capacidade XDR à medida que a indústria amadurece. Por exemplo, Hunters.AI é um dos primeiros produtos XDR que se integra a vários produtos. No entanto, a complexidade de construir um XDR útil para fornecedores que possuem todos os componentes e podem fornecer os dados nativamente ilustra o desafio que os fornecedores independentes enfrentarão ao integrar vários fornecedores. A realidade hoje é que existem poucos padrões comuns para integração de dados neste nível, ou APIs abrangentes que podem ser automatizadas em produtos de vários fornecedores.

No entanto, construir um XDR eficaz é mais desafiador do que pode parecer. A falta de coleta de dados, formatos de dados comuns e APIs, bem como produtos construídos em estruturas de banco de dados legadas, tornam difícil a integração de ferramentas de segurança, mesmo dentro do portfólio de produtos do mesmo fornecedor. As decisões de desenvolvimento em produtos mais antigos nem sempre se adaptam ou se integram bem com ferramentas nativas da nuvem. A campanha publicitária de marketing pode chegar à frente do mercado antes que as ferramentas amadureçam, e os fornecedores podem falhar na entrega.

Apesar desses desafios, e mais listados abaixo, as recompensas gerais de operações de segurança mais eficientes e eficazes para o mercado convencional tornam o XDR uma nova abordagem promissora para a segurança corporativa. Dois dos maiores desafios para todas as organizações de segurança são contratar e reter uma equipe de operações de segurança com experiência técnica e construir uma capacidade de operações de segurança que possa configurar e manter uma postura defensiva com segurança, além de fornecer uma capacidade de detecção e resposta rápida. As organizações convencionais costumam ficar sobrecarregadas com a interseccionalidade desses dois problemas.

O mercado de segurança tem estado em um pêndulo contínuo entre os melhores componentes e portfólios de suítes. À medida que os produtos de segurança amadurecem, a funcionalidade dos melhores produtos tende a se tornar recursos de produtos de plataforma mais ampla. Atualmente, muitos dos principais componentes da proteção da infraestrutura de segurança estão atingindo a maturidade de recursos, e vários fornecedores oferecem amplos portfólios. Integrá-los é uma próxima etapa natural. Ao mesmo tempo, o armazenamento e análise de big data em nuvem e a capacidade de aprendizado de máquina estão permitindo abordagens mais centralizadas de segurança.

A compra dos melhores produtos de segurança resultou em muitos fornecedores e produtos com muito pouca integração ou coordenação. Os alertas de segurança costumam ser excessivos, descoordenados e, muitas vezes, não são supervisionados. As configurações não são ativamente mantidas ou testadas quanto à eficácia e os produtos de segurança são atualizados com pouca frequência. O ponto de integração tradicional na maioria das empresas tem sido as ferramentas SIEM, que são boas na coleta de logs, mas raramente melhoram a fidelidade da detecção na maioria das implementações, usam indicadores contextuais para combinar vários alertas ou fornecem capacidade total de resposta a incidentes. As organizações têm dificuldade em desenvolver manuais de SIEM e construir integrações mais profundas e ricas em um ambiente heterogêneo. As ferramentas SOAR mais novas são projetadas para fornecer integração entre vários componentes, mas são prejudicadas pela falta de APIs disponíveis, problemas de mesclagem de dados e um fluxo de trabalho desconectado da atividade de detecção que pode iniciar atividades de resposta com eficiência.

Os produtos XDR são projetados para aliviar esses desafios. Eles consolidam vários produtos de segurança específicos do fornecedor em uma plataforma coesa de detecção e resposta a incidentes de segurança que é acessível ao mercado convencional sem grandes esforços de integração.

Os produtos XDR atrairão compradores pragmáticos de segurança corporativa que não possuem os recursos para integrar um portfólio dos melhores produtos de segurança em uma ferramenta SIEM ou SOAR.

O principal requisito dos sistemas XDR é uma coleção centralizada de dados de eventos históricos e em tempo real em formatos de dados comuns. Os dados do evento devem estar disponíveis para pesquisas indexadas rápidas por períodos indefinidos em armazenamento escalável e de alto desempenho. Outro requisito é usar várias técnicas de detecção para combinar sinais fracos de vários produtos em fortes evidências de atividade maliciosa. Além disso, os XDRs são projetados para permitir uma capacidade de resposta mais rápida e eficiente auxiliada pela automação. Por fim, os XDRs têm o potencial de melhorar a postura de segurança, tornando-a mais fácil de manter.

As principais vantagens da XDR devem ser três:

- Melhore as capacidades de proteção, detecção e resposta.

- Melhore a produtividade geral da equipe de segurança operacional.

- Reduza o custo total de propriedade para criar detecção eficaz e capacidade de resposta.

Idealmente, os XDRs podem melhorar a capacidade de proteção ao:

- Compartilhamento de inteligência de ameaças local imediatamente entre produtos de segurança de componentes para fornecer bloqueio eficiente de ameaças em todos os componentes. Além disso, aproveitando a inteligência contra ameaças adquirida externamente em vários métodos de detecção diferentes (por exemplo, rede e endpoint).

- Combinar sinais fracos de vários componentes em sinais mais fortes de intenção maliciosa.

- Reduzindo alertas perdidos correlacionando e confirmando alertas automaticamente.

- Integração de dados relevantes para uma triagem de alerta mais rápida e precisa.

- Fornece configuração centralizada e capacidade de proteção com orientação ponderada para ajudar a priorizar as atividades.

Os XDRs podem melhorar potencialmente a produtividade da equipe de segurança operacional:

- Converter um grande fluxo de alertas em um número muito menor de incidentes que devem ser investigados manualmente

- Fornecendo opções de resposta a incidentes integradas que têm o contexto necessário de todos os componentes de segurança para resolver alertas rapidamente

- Fornecimento de opções de resposta que vão além dos pontos de controle da infraestrutura (ou seja, rede e terminais)

- Fornecendo uma capacidade de automação para tarefas repetitivas

- Reduzindo o treinamento e aumentando o suporte de Nível 1, fornecendo uma experiência comum de gerenciamento e fluxo de trabalho entre os componentes de segurança

- Fornecendo conteúdo de detecção utilizável e de alta qualidade com pouco ou nenhum ajuste necessário

Alguns XDRs se concentram na integração de ferramentas de segurança de infraestrutura, como a combinação de segurança de rede e endpoint. No entanto, os XDRs mais avançados estão aumentando o foco, integrando-se com identidade, proteção de dados e acesso a aplicativos. Esses serviços de segurança estão mais próximos do valor comercial do incidente. Por exemplo, a resposta a incidentes é enriquecida com o conhecimento de que os terminais têm dados confidenciais ou acesso privilegiado a aplicativos críticos de TI ou de negócios.

Atualmente, os produtos XDR emergentes se concentram principalmente na proteção contra ataques maliciosos contra endpoints, dados e aplicativos. Como tal, os tipos predominantes de serviços de segurança incluídos nos sistemas XDR geralmente incluem:

- Plataformas de proteção de endpoint (EPPs) e produtos de detecção e resposta de endpoint (EDR)

- Corretores de segurança de acesso à nuvem (CASBs)

- Gateways da web seguros (SWGs)

- Gateways de email seguros (SEGs)

- Firewalls de rede, sistemas de prevenção de intrusão de rede (NIPS) e produtos unificados de gerenciamento de ameaças

- Produtos de gerenciamento de identidade e acesso

- Produtos de prevenção de perda de dados

- Análise de comportamento de usuários e entidades

- Análise de tráfego de rede

- Inteligência de ameaças globais

O conceito de XDR pode se estender para a proteção do data center, abrangendo ferramentas como:

- Plataformas de proteção de carga de trabalho em nuvem

- Produtos de gerenciamento de postura de segurança na nuvem

- Firewalls de aplicativos da web

Uma vez que o objetivo do XDR é melhorar a precisão da detecção e a produtividade do centro de operações de segurança (SOC), a meta inicial será integrar produtos que possam contextualizar e informar a atividade de resposta a incidentes em cadeias de eliminação comuns. A combinação de produtos de segurança que não estão comumente envolvidos na mesma cadeia de eliminação de ataques terá menos valor.

Definições

XDR é uma ferramenta de detecção de ameaças de segurança e resposta a incidentes baseada em SaaS, específica do fornecedor, que integra nativamente vários produtos de segurança em um sistema de operações de segurança coeso que unifica todos os componentes de segurança licenciados.

As três funções principais de um sistema XDR são:

- Para ser uma coleção de produtos de segurança comuns integrados fora da caixa

- Centralização e normalização de dados em um repositório central para análise e consulta

- Sensibilidade de detecção aprimorada, resultante da contribuição de vários produtos de segurança trabalhando em coordenação

- Capacidade de resposta a incidentes correlacionados que pode alterar o estado de produtos de segurança individuais como parte do processo de recuperação

XDR é uma ferramenta de resposta a incidentes de segurança baseada em SaaS, específica do fornecedor, que integra nativamente vários produtos de segurança em um sistema de operações de segurança coeso que é contextualizado por todos os componentes de segurança licenciados.

No mínimo, as ferramentas XDR requerem inteligência continuamente atualizada sobre táticas e técnicas de ferramentas do invasor. Eles também precisam de normalização de dados e outras formas de pré-processamento para permitir análises e correlações. Normalmente, eles também exigirão amplo armazenamento de dados baseado em SaaS, de preferência em um banco de dados gráfico que seja capaz de conectar eventos que não são predefinidos. As ferramentas XDR unem componentes de segurança voltados para ameaças, como EPP / EDR, firewall, NIPS, SEG, CASB e SWG, em um sistema de operações de segurança coeso.

Benefits and Uses

XDR ainda é uma categoria de produto emergente; como tal, a maioria dos benefícios ainda não foi comprovada.

Idealmente, os fornecedores de XDR podem fornecer um portfólio unificado de funções críticas de segurança que fornecem:

- Capacidade de detecção e prevenção mais precisa

- Menor custo total de propriedade impulsionado por maior produtividade das operações de segurança e menores custos de aquisição

- Tempo de obtenção de valor mais rápido (versus compradores integrando os melhores produtos)

- Segurança que é adaptável às mudanças de infraestrutura e arquitetura de aplicativos

- Menos pontos cegos

- Detecções mais rápidas, precisas e informadas – ou seja, correlação de alerta e correlação de dados de resposta a incidentes completa

- Tempo mais rápido para correção – manuais e integração de operações – e automação

- Melhor visibilidade e capacidade de pesquisa

- Fortalecimento priorizado com configuração de produto e gerenciamento de vulnerabilidade de software como uma tarefa integrada em todo o portfólio, e não atividades isoladas em silos

A centralização e normalização de dados melhora a detecção combinando sinais mais suaves de mais componentes para detectar eventos que, de outra forma, poderiam ser ignorados. A detecção de componentes também pode detectar problemas complicados, como ataques de controle de conta, ameaças internas e detecção de incidentes em sistemas IoT / OT. A segurança também pode ser melhorada, permitindo o compartilhamento mais rápido de informações IOC locais entre os componentes para fornecer proteção mais rápida em todos os dispositivos. Por exemplo, a resposta a incidentes pode coletar informações exclusivas do IOC e disseminá-las para todos os componentes de segurança e, simultaneamente, verificar dados históricos de eventos semelhantes.

Idealmente, essa correlação, contexto e análise aprimorados levarão a alertas de segurança reduzidos, exigindo intervenção humana, automatizando ações e fornecendo recursos de pré-validação mais fortes. O benefício é que os analistas gastam mais tempo em “incidentes” e menos tempo em um fluxo de “alertas” que muitas vezes carecem de contexto. Por exemplo, os alertas de rede podem ser confirmados ou desmascarados pela análise da atividade do terminal. O volume total de alertas pode ser reduzido em ordens de magnitude, combinando alertas de produtos individuais em incidentes em todo o sistema. Por exemplo, um ataque que causou alertas em e-mail, endpoint e rede pode ser combinado em um único incidente. O analista tem então um “contexto” significativamente mais em tempo real para poder tomar uma decisão melhor e mais rápida. Os produtos XDR também têm como objetivo melhorar a produtividade da equipe de segurança e elevar os recursos de resposta a incidentes dos operadores SOC de nível 1, consolidando e contextualizando todas as evidências em uma plataforma de gerenciamento fácil de entender, em vez de propagar o antigo problema de “troca de contexto” de ter para navegar entre vários consoles. Os dados centralizados também permitem recursos de consulta mais rápidos em vários componentes. Como para o SIEM, esse será um benefício importante para soluções XDR capazes. Por ser mais recente no mercado, a XDR não tem apenas a promessa, mas também a realidade de ter APIs integradas desde o início. Isso oferece mais oportunidades para recursos de resposta a incidentes mais rápidos e parcialmente automatizados e integrações com uma ampla variedade de outros processos e sistemas, como SOAR, gerenciamento de vulnerabilidade, ITSM e CMDB.

Adoption Rate

O desenvolvimento de produtos XDR está em andamento e poucos produtos estão totalmente integrados ainda. Como resultado, a adoção do XDR ainda está principalmente em testes beta e iniciais para a maioria dos produtos. Menos de 5% das organizações têm uma estratégia de produto XDR.

Risks

O surgimento de produtos XDR ainda está em fase de desenvolvimento e há vários riscos que podem inviabilizar essa nova abordagem.

Há um problema básico com o gerenciamento de eventos – novas fontes de eventos e volume de eventos estão aumentando mais rápido do que a tecnologia para lidar com eles. Cada aumento na sofisticação de integração, detecção, resposta e automação pode compensar apenas parcialmente a escala e a complexidade do problema. Embora o XDR possa melhorar essa situação, é improvável que resolva.

Os XDRs podem levar à dependência excessiva de um único fornecedor. Os XDRs podem ajudar a melhorar a eficiência da segurança, mas também podem levar ao aprisionamento do fornecedor e potencialmente sacrificar a funcionalidade de peças de componentes em comparação com os melhores componentes.

A XDR pode melhorar a eficiência, mas, ao fazer isso, também pode sacrificar a eficácia da segurança. Só porque um fornecedor está fazendo várias coisas integradas não significa que ele está necessariamente fazendo bem. A eficácia será uma métrica chave para os líderes de segurança de TI prestarem atenção. Você não apenas terá que responder à pergunta se ele encontra coisas, mas também se ele realmente encontra coisas que seu ferramental existente não está.

Os fornecedores estão inicialmente integrando principalmente seus próprios produtos, portanto, podem estar faltando integrações críticas ou peças de componentes para torná-los eficazes. O XDR pode simplesmente se tornar um mecanismo para tentar se prender a um fornecedor específico sem oferecer os benefícios reais, e ser um conjunto de soluções pontuais versus um todo verdadeiramente orquestrado. Como resultado, os compradores precisam ser estratégicos ao selecionar um provedor de XDR.

Existe apenas uma pequena lista de fornecedores que podem realmente oferecer uma abordagem XDR. Muitos dos produtos XDR são imaturos e não possuem integração total entre todos os componentes. A maioria das organizações não tem um portfólio completo de produtos de um único fornecedor de XDR ou o orçamento para adquiri-los. Portanto, levará de três a cinco anos para a maioria das organizações perceber o valor total de um produto XDR.

Na verdade, se os fornecedores pioneiros de XDR entregam muito pouco valor de segurança ou produtividade, ou os provedores de soluções simplesmente não cumprem seus roteiros, ou os produtos XDR acabam precisando do mesmo nível de trabalho de integração que as ferramentas SIEM modernas, então é provável que o XDR morrer no vale da desilusão.

Os grandes fornecedores que são capazes de fornecer um produto XDR geralmente executam muito mais devagar do que as melhores startups no tratamento de novas ameaças. Para permanecerem atraentes, os provedores de soluções XDR devem se manter atualizados com as tecnologias mais recentes ou fazer aquisições e torná-las atraentes para novos fornecedores integrarem-se à sua plataforma.

Os fornecedores de XDR terão lacunas em seu portfólio de produtos que exigem produtos pontuais que não se integram à solução XDR, criando pontos cegos. A maioria das organizações já tem pontos cegos, então os XDRs podem agregar valor, mesmo que não estejam 100% integrados. No entanto, os principais fornecedores de XDR se integrarão a parceiros selecionados para melhorar a cobertura.

Os grandes fornecedores de vários produtos têm o controle interno sobre o fornecimento de uma experiência XDR pronta para uso, pois, em teoria, já possuem muitos dos componentes. No entanto, à medida que mais produtos de segurança são fornecidos com APIs e mecanismos de compartilhamento de informações, é possível que startups independentes, MSSPs ou soluções SIEM / SOAR sejam capazes de integrar os melhores componentes da categoria para oferecer o mesmo valor que um XDR sem o fornecedor lock-in. Eles farão isso de maneiras inovadoras que podem ser simplesmente categorizadas como capacidades “over the top” (OTT). Por exemplo, as soluções SOAR fazem isso hoje, fornecendo uma camada de abstração sobre as soluções existentes. É totalmente viável que esse modelo possa ser bem-sucedido, especialmente se essa startup fornecer melhores análises e armazenamento, e pode fazer isso a partir da nuvem.

É altamente possível que as vendas e o movimento de entrada no mercado não consigam capturar o público de compra correto, esgotando o entusiasmo do fornecedor pela XDR. É claro que os ciclos de compra da XDR serão mais longos e complicados do que comprar peças de componentes individuais. O mandato médio de um CISO pode ser menor do que o tempo para implementar um programa de compra de peças de componentes XDR mais estratégico. Além disso, uma única aquisição pode introduzir novos produtos no mix antes que a estratégia de XDR seja concluída.

A estratégia XDR requer um alto nível de dependência de um único fornecedor. Isso levanta vários problemas potenciais, incluindo:

- Bloqueio do fornecedor

- Ponto unico de falha

- A falta de diversidade em informações de ameaças e técnicas defensivas

- Suporte do fornecedor ou problemas de renovação aumentando com a dependência do fornecedor

- Falha do fornecedor em se adaptar à mudança de ameaça ou cenário de mercado

- Compradores temendo um risco estratégico maior se escolherem o produto XDR errado

Os grandes fornecedores de XDR provavelmente têm inteligência suficiente contra ameaças e um portfólio amplo o suficiente de ferramentas de segurança, cada uma das quais emprega diferentes técnicas de detecção e prevenção, para que um produto XDR possa atingir uma postura de defesa em profundidade sem a complexidade de uma estratégia de vários fornecedores.

Não é nenhum segredo que os especialistas em domínio de segurança desejam as melhores e mais recentes ferramentas do mercado, mesmo que não tenham certeza de que precisam de todas as funcionalidades mais recentes. Muitas vezes, é difícil para os CISOs contestar a necessidade de recursos avançados, dificultando a adesão à compra estratégica para obter mais funcionalidade XDR com o tempo.

Os XDRs provavelmente não eliminarão a necessidade de mecanismos de armazenamento de log para atender à conformidade ou outras necessidades.

Apesar desses riscos, está claro que o mercado de segurança está maduro para a consolidação e os produtos XDR serão atraentes para organizações mais pragmáticas que estão sobrecarregadas pela complexidade da segurança e pela falta de uma equipe de operações de segurança qualificada.

Evaluation Factors

Os fornecedores de XDR competirão principalmente no alcance e na qualidade das ferramentas de segurança integradas, no ganho de produtividade do SOC e nas melhorias na detecção e prevenção.

Outros recursos importantes incluirão:

- Qualidade do componente – a eficácia da segurança ainda é importante

- Quantidade de produtos que se integram ao sistema XDR, pois mais visibilidade é benéfica

- Profundidade de integração entre as partes do componente (por exemplo, se é apenas integração de nível de dados ou integração de configuração profunda que permite ao sistema XDR alterar o estado das partes do componente manualmente ou automaticamente)

- Precisão de correlação de alertas em incidentes

- Uso de análises avançadas, como UEBA, para detectar ameaças mais sofisticadas

- Interface do usuário e contextualização que permite uma correção mais rápida

- Qualidade da capacidade de detecção para detectar ataques mais sutis

- A gama e a profundidade da capacidade de automação, incluindo manuais predefinidos e capacidade de personalizar a automação

- A gama de parceiros que podem ser integrados ao sistema XDR fora da caixa

- Execução do fornecedor na conclusão de seu roteiro e integração de novos produtos e aquisições no sistema XDR

- A capacidade do provedor de oferecer suporte avançado, incluindo uma oferta de serviço gerenciado e treinamento

- Arquitetura de serviço nativa da nuvem

Os compradores devem se concentrar em soluções que fornecem:

- Esquema de dados comum

- Padrão / estrutura de programação comum, tanto para aplicativos desenvolvidos internamente nas plataformas quanto para terceiros a serem seguidos

- Rico conjunto de APIs

- Dados enriquecidos / correlacionados de várias fontes que dão suporte a casos de uso, como caça a ameaças e IA / análise avançada

- Detecções que não usam agentes de endpoint / apenas telemetria

- Ações de resposta que vão além da manipulação apenas do terminal

- Ações iniciadas em uma ferramenta e realizadas em outra

- Dinamizar entre ferramentas integradas dentro do mesmo portal / UI

- Fluxo de trabalho para administradores usando um portal e vinculado à automação

- Automação para iniciar tarefas comuns

SIEM e SOAR

A alternativa ao XDR é usar SIEM e SOAR modernos baseados em SaaS, otimizados para o caso de uso de detecção e resposta (consulte “Quadrante Mágico para Informações de Segurança e Gerenciamento de Eventos”). Outra alternativa é usar serviços de segurança gerenciados para fornecer uma experiência semelhante a XDR. Os MSSPs não oferecem serviços rotulados especificamente como XDR, mas a proposta de valor principal de um MSSP é assumir a função que os XDRs fornecem, realizando o trabalho árduo de integração e correlação de alerta.

Recomendações

- Trabalhe com as partes interessadas para determinar se uma estratégia XDR é a certa para sua organização.

- Avalie os recursos do produto XDR e o roteiro dos provedores XDR existentes e potenciais.

- Desenvolva uma política de compra interna que esteja alinhada com sua estratégia de XDR, incluindo quando e por que exceções podem ser permitidas.

- Garanta que as compras futuras de segurança estejam alinhadas com uma estratégia de integração XDR de longo prazo.

- Aumentar a importância da integração e automação nas decisões de compra.

Provedores Representantes

A seguir está uma lista representativa, mas não exaustiva, de potenciais fornecedores de XDR futuros: Cisco, Fortinet, Fidelis Cybersecurity, McAfee, Microsoft, Palo Alto Networks, Symantec, Trend Micro, FireEye, Rapid7 e Sophos.

comercial@danresa.com.br | (11) 4452-6448

www.danresa.com.br

Chat Online neste site!

A DANRESA Security and Network Solutions é uma Consultoria de Segurança da Informação que se destaca por prover Soluções Completas em Segurança, Infraestrutura de Redes e Comunicação de TI, há 23 anos.

- Revenda Certificada Sophos.

- Atuação nos mercados Enterprise, Telcos e Data Centers.

- Projetos e cases de sucesso SD-WAN, Secure Access, Security Cloud, VoIP, Advanced Threat Protection e todos os componentes de Segurança da Sophos

- SNOC e Suporte Especializado 7x24x365, DevSecOps, Instalações em Massa, Equipe de Engenheiros, Analistas e Integradores Certificados, Metodologia de Projetos PMI.

- Parceira Oficial de Produtos e Soluções de Segurança de TI dos Fabricantes

| A Partner of |

|

145 comentários

hydroxychloroquine sulfate 200mg tablet · 26/07/2021 às 12:51

buy plaquenil 200mg

plaquenil hair loss

zithromax drug · 12/08/2021 às 10:03

zithromax prescription online

where can i buy zithromax uk

п»їcialis · 25/08/2021 às 14:37

how to buy cialis from canada

cialis soft tabs, united states origin

buying ed pills from canada · 06/09/2021 às 04:13

order diet pills from canada

recommended canadian online pharmacies

cheapest ed pills online · 20/09/2021 às 09:42

ed in men

best medication for ed

plaquenil pill · 26/09/2021 às 07:01

plaquenil cost for generic

buy plaquenil online uk

plaquenil tablets 200mg · 27/09/2021 às 00:48

plaquenil tab 200mg

hydroxychloroquine online

generic tadalafil tablets · 23/11/2021 às 12:10

generic tadalafil tablets

generic tadalafil tablets

generic tadalafil cvs · 25/11/2021 às 18:53

generic tadalafil cvs

generic tadalafil cvs

sildenafil pills · 26/11/2021 às 22:54

sildenafil pills

sildenafil pills

cialis review · 02/01/2022 às 00:34

cialis review

cialis review

zithromax side effects · 04/01/2022 às 05:00

zithromax side effects

zithromax side effects

sildenafil 100mg sale · 12/01/2022 às 05:22

sildenafil 100mg sale

sildenafil 100mg sale

cialis 20mg precautions · 16/01/2022 às 17:05

cialis 20mg precautions

cialis 20mg precautions

generic viagra 25mg · 17/01/2022 às 17:36

generic viagra 25mg

generic viagra 25mg

mobic meloxicam · 24/01/2022 às 05:53

mobic meloxicam

mobic meloxicam

tadalafil herbal substitute · 09/02/2022 às 21:26

tadalafil herbal substitute

tadalafil herbal substitute

erythromycin b · 19/02/2022 às 14:50

erythromycin b

erythromycin b

omnicef dose · 20/02/2022 às 09:46

omnicef dose

omnicef dose

oxytetracycline · 20/02/2022 às 21:36

oxytetracycline

oxytetracycline

azithromycin sig · 21/02/2022 às 02:22

azithromycin sig

azithromycin sig

cephalexin dental · 01/03/2022 às 07:02

cephalexin dental

cephalexin dental

flagyl ivpb · 01/03/2022 às 11:01

flagyl ivpb

flagyl ivpb

cephalexin diverticulitis · 01/03/2022 às 16:08

cephalexin diverticulitis

cephalexin diverticulitis

cephalexin chlamydia · 02/03/2022 às 10:18

cephalexin chlamydia

cephalexin chlamydia

cephalexin storage · 02/03/2022 às 15:05

cephalexin storage

cephalexin storage

cephalexin iv · 03/03/2022 às 00:39

cephalexin iv

cephalexin iv

prednisone and celebrex · 05/03/2022 às 17:25

prednisone and celebrex

prednisone and celebrex

bahis siteleri · 10/06/2022 às 18:11

perfect

thank you for a very good article

1directly · 21/06/2022 às 22:51

3delivered

3annexation · 21/06/2022 às 23:24

2duration

dissertation help service · 05/07/2022 às 08:48

writing a master’s dissertation https://professionaldissertationwriting.org/

books and dissertation about mafa people · 05/07/2022 às 11:10

phd dissertation peer reviewing help https://professionaldissertationwriting.com/

dissertation presentation · 05/07/2022 às 14:22

average dissertation length https://helpwithdissertationwritinglondon.com/

writing tutor · 05/07/2022 às 17:25

dissertation abstract example https://dissertationwritingcenter.com/

help with writing dissertation proposal · 05/07/2022 às 19:32

cheap dissertation writing services https://dissertationhelpexpert.com/

dissertation completion pathway · 05/07/2022 às 21:27

dissertation proposal example https://accountingdissertationhelp.com/

viagra · 05/07/2022 às 23:02

viagra

viagra

writing a dissertation methodology · 06/07/2022 às 01:24

buy a dissertation online help https://examplesofdissertation.com/

acknowledgements dissertation · 06/07/2022 às 02:36

dissertation help articles https://writing-a-dissertation.net/

dissertation help galway · 06/07/2022 às 05:30

help writing a dissertation https://bestdissertationwritingservice.net/

dissertation writing services uk · 06/07/2022 às 09:22

dissertation defense https://businessdissertationhelp.com/

writing dissertation chapters · 06/07/2022 às 12:21

dissertation writing advice https://customdissertationwritinghelp.com/

nursing dissertation help · 06/07/2022 às 16:02

professional writing service https://writingadissertationproposal.com/

help with dissertation writing · 06/07/2022 às 17:43

phd dissertation editing help https://dissertationhelpspecialist.com/

medical dissertation writing service · 06/07/2022 às 20:31

how long should a dissertation be lse https://dissertationhelperhub.com/

dissertations writing · 06/07/2022 às 23:18

sample dissertation https://customthesiswritingservices.com/

revatio · 10/07/2022 às 21:35

revatio

revatio

riversweeps online casino download · 25/07/2022 às 12:52

online casino colorado https://download-casino-slots.com/

harrah's casino online · 25/07/2022 às 15:53

free online casino no deposit https://firstonlinecasino.org/

best us online casino · 25/07/2022 às 17:40

caesars online casino bonus code https://onlinecasinofortunes.com/

four winds online casino michigan · 25/07/2022 às 20:10

new online casino with free signup bonus real money usa https://newlasvegascasinos.com/

mobile casino online · 25/07/2022 às 23:14

real money online casino california https://trust-online-casino.com/

online casino free spins no deposit · 26/07/2022 às 01:27

online casino schweiz https://onlinecasinosdirectory.org/

mohegan sun online casino bonus code · 26/07/2022 às 03:20

delaware online casino https://9lineslotscasino.com/

lady luck casino online · 26/07/2022 às 06:50

online casino colorado https://free-online-casinos.net/

motorcity casino online · 26/07/2022 às 09:31

online casino with free sign up bonus https://internet-casinos-online.net/

goldennugget online casino · 26/07/2022 às 11:16

best online real money casino https://cybertimeonlinecasino.com/

party casino online · 26/07/2022 às 14:11

online casino games list https://1freeslotscasino.com/

online casino usa real money no deposit bonus · 26/07/2022 às 16:17

online casino gambling https://vrgamescasino.com/

parx casino online gambling · 26/07/2022 às 18:39

online casino ca https://casino-online-roulette.com/

bonus online casino · 26/07/2022 às 22:20

lucky7 online casino https://casino-online-jackpot.com/

legal online casino · 27/07/2022 às 00:21

online casino paysafe https://onlineplayerscasino.com/

online casino with free signup bonus real money usa · 27/07/2022 às 03:25

canadian online casino https://ownonlinecasino.com/

pa online casino real money no deposit bonus · 27/07/2022 às 06:12

beste online casino https://all-online-casino-games.com/

bovegas online casino · 27/07/2022 às 08:01

gta online casino heist https://casino8online.com/

best free vpn for mobile · 07/08/2022 às 09:47

best business vpn https://freevpnconnection.com/

business class vpn service · 07/08/2022 às 11:32

best chrome vpn free https://shiva-vpn.com/

cyberghost vpn free trial · 07/08/2022 às 14:09

best cheap vpn https://freehostingvpn.com/

business vpn solutions · 07/08/2022 às 17:25

free vpn for macbook https://ippowervpn.net/

how to buy vpn anonymously · 07/08/2022 às 18:10

best free vpn for windows 10 https://imfreevpn.net/

avast vpn download · 07/08/2022 às 20:26

best private vpn https://superfreevpn.net/

best vpn service providers · 07/08/2022 às 22:54

free vpn for windows 10 https://free-vpn-proxy.com/

free vpn windows 10 · 08/08/2022 às 01:32

best vpn service 2019 https://rsvpnorthvalley.com/

A片 · 18/08/2022 às 15:52

????

goodddd thankssss youuuu

gay teen dating · 23/08/2022 às 08:48

gay black latino dating https://gay-singles-dating.com/

which senoir gay dating app has most members lakeland fl · 23/08/2022 às 10:01

dad dating simulator gay https://gayedating.com/

free gay dating · 23/08/2022 às 12:50

minneapolis gay dating https://datinggayservices.com/

free dating net · 24/08/2022 às 06:12

dating sites for totally free for usa https://freephotodating.com/

positive singles · 24/08/2022 às 09:25

meet singles online dating https://onlinedatingbabes.com/

best free online dating · 24/08/2022 às 11:22

dating free online sites https://adult-singles-online-dating.com/

free site for dating · 24/08/2022 às 13:01

japanese dating site https://adult-classifieds-online-dating.com/

dating sites contact united states · 24/08/2022 às 15:22

online dating online https://online-internet-dating.net/

ourtime dating · 24/08/2022 às 17:40

top rated dating websites https://speedatingwebsites.com/

free singles dating search · 24/08/2022 às 20:35

dating services contact germany https://datingpersonalsonline.com/

local dating site · 24/08/2022 às 22:28

spanish dating site free trial https://wowdatingsites.com/

dates websites · 25/08/2022 às 01:32

fb dating https://lavaonlinedating.com/

no email dating site · 25/08/2022 às 03:56

match dating website https://freeadultdatingpasses.com/

online dating for singles · 25/08/2022 às 05:34

dating site free https://virtual-online-dating-service.com/

woman dating sites · 25/08/2022 às 07:34

best singles website https://zonlinedating.com/

online dating and personals at · 25/08/2022 às 09:48

free online sex dating websites https://onlinedatingservicesecrets.com/

casino online free bonus · 30/08/2022 às 02:59

casino online games real money https://onlinecasinos4me.com/

online casino bookie · 30/08/2022 às 03:32

best paying online casino https://onlinecasinos4me.com/

play casino games online · 30/08/2022 às 06:48

watch casino full movie free online https://online2casino.com/

online casino tournaments · 30/08/2022 às 07:55

harrahs online casino pa https://online2casino.com/

quick hit casino slots free slot machines games online free · 30/08/2022 às 13:50

online casino with $5 minimum deposit https://casinosonlinex.com/

pala online casino · 30/08/2022 às 15:06

grand casino online https://casinosonlinex.com/

geek gay chat · 02/09/2022 às 19:57

gay chat text https://newgaychat.com/

gay lesbian chat · 02/09/2022 às 20:49

gay zoom webcam chat https://newgaychat.com/

gay teen cam chat room · 02/09/2022 às 21:34

gay teen boy veido chat https://gaychatcams.net/

cleveland gay chat · 02/09/2022 às 23:07

pittsburgh gay chat https://gaychatcams.net/

gay roulette chat · 03/09/2022 às 03:34

gay cumshot chat https://gaychatspots.com/

free gay chat room by zip code · 03/09/2022 às 05:18

free gay chat rooms https://gaychatspots.com/

gay sex chat · 03/09/2022 às 08:18

gay wire chat looking https://gay-live-chat.net/

chat gay room · 03/09/2022 às 09:09

best free gay chat for curious https://gay-live-chat.net/

best gay chat rooms · 03/09/2022 às 13:56

free mens gay and bi chat lines seattle wa https://chatcongays.com/

free gay bi chat lines in seattle wa · 03/09/2022 às 16:28

cam chat gay https://chatcongays.com/

b-gay chat · 03/09/2022 às 19:12

gay mature men chat group https://gayphillychat.com/

100% free gay chat line · 03/09/2022 às 20:07

gay chat roul https://gayphillychat.com/

best free gay chat · 03/09/2022 às 22:39

gay boy chat rooms https://gaychatnorules.com/

aol chat room gay · 04/09/2022 às 02:06

video boy randon gay chat https://gaychatnorules.com/

gay fetish video chat · 04/09/2022 às 05:34

chat avenue gay room https://gaymusclechatrooms.com/

chat with sexy black gay men · 04/09/2022 às 07:24

zoom chat gay https://gaymusclechatrooms.com/

gay bisexual chat rooms · 04/09/2022 às 10:30

nipples gay chat https://free-gay-sex-chat.com/

free live gay muscle chat · 04/09/2022 às 12:06

sacramento gay chat https://free-gay-sex-chat.com/

free ohio gay chat rooms · 04/09/2022 às 16:29

random gay webcam chat https://gayinteracialchat.com/

video chat older gay · 04/09/2022 às 17:25

zoom cams gay sex chat https://gayinteracialchat.com/

madridbet · 05/09/2022 às 12:53

Inovação para detecção e resposta ampliadas XDR – Sophos Portal

https://www.todaypaana.com/meet-diana/

madridbet · 06/09/2022 às 10:39

Inovação para detecção e resposta ampliadas XDR – Sophos Portal

http://www.appleandorange.eu/travel-community/new-zealand-oceania/

madridbet · 06/10/2022 às 10:21

Inovação para detecção e resposta ampliadas XDR – Sophos Portal

http://ultralyj.xyz/2021/12/12/爷就是工具人咯,谁同意谁反对??/

gay chat room in nj · 20/10/2022 às 11:03

gay chat city https://gaymanchatrooms.com/

do my college paper for me · 20/10/2022 às 12:33

need help writing my paper https://term-paper-help.org/

dltk custom writing paper · 20/10/2022 às 13:08

custom paper writing services https://sociologypapershelp.com/

custom thesis papers · 20/10/2022 às 15:28

writing paper services https://uktermpaperwriters.com/

pay to write a paper · 20/10/2022 às 15:58

buy school papers online https://paperwritinghq.com/

custom written paper · 20/10/2022 às 17:41

buy custom paper https://writepapersformoney.com/

buy papers online for college · 20/10/2022 às 19:20

write my economics paper https://write-my-paper-for-me.org/

websites that write papers for you · 20/10/2022 às 20:04

help me write a paper https://doyourpapersonline.com/

who can write my paper for me · 20/10/2022 às 21:45

help writing papers for college https://top100custompapernapkins.com/

write my psychology paper · 20/10/2022 às 22:59

write my english paper for me https://researchpaperswriting.org/

custom papers writing · 21/10/2022 às 00:34

pay for someone to write your paper https://cheapcustompaper.org/

paper writing services legitimate · 21/10/2022 às 02:11

buy a philosophy paper https://writingpaperservice.net/

order papers online · 21/10/2022 às 03:19

pay someone to write a paper https://buyessaypaperz.com/

custom written college papers · 21/10/2022 às 04:36

buy a philosophy paper https://mypaperwritinghelp.com/

write my college paper for me · 21/10/2022 às 05:32

custom written papers https://writemypaperquick.com/

write my nursing paper · 21/10/2022 às 07:01

what is the best paper writing service https://essaybuypaper.com/

academic paper writers · 21/10/2022 às 08:45

help with paper https://papercranewritingservices.com/

pay someone to write my paper · 21/10/2022 às 10:12

paying someone to write a paper https://premiumpapershelp.com/

paper writing service college · 21/10/2022 às 11:32

custom paper writing https://ypaywallpapers.com/

paper writers for college · 21/10/2022 às 12:31

website that will write a paper for you https://studentpaperhelp.com/

grandpashabet · 05/11/2022 às 12:42

Inovação para detecção e resposta ampliadas XDR – Sophos Portal

https://drvance.com/2018/12/10/turn-your-home-trading-dream-into-a-reality/

madridbet · 22/12/2022 às 19:10

Inovação para detecção e resposta ampliadas XDR – Sophos Portal

http://alhuquq.org/breaking-news/

Meritking · 24/12/2022 às 11:28

Inovação para detecção e resposta ampliadas XDR – Sophos Portal

https://luxuryblinds.vn/tranh-dung/

kahve oyun · 25/12/2022 às 14:35

Inovação para detecção e resposta ampliadas XDR – Sophos Portal

http://thaihoangec.com.vn/2017/11/09/o-honda-giam-gia-100-trieu-e-van-hoan-e/

okey oyna · 27/12/2022 às 09:41

Inovação para detecção e resposta ampliadas XDR – Sophos Portal

https://chasingthewindphotography.com/2019/03/29/into-the-darkness/

Os comentários estão fechados.